Glossario

Concetti/Parole chiave da definire, in circa 3 righe, con un disegno e un link (se opportuni); le immagini vanno "incluse" (=devono apparire entro la definizione e non devono essere scaricate). Impostare attentamente le opzioni di linking. Il campo "parole alternative" va riempito solo se tali parole alternative non sono presenti nel Glossario; particolarmente utile nel caso delle parole maiuscole. Evidenziazioni importanti vanno sottolineate.

Cybersecurity | Sicurezza informatica | Testo in chiaro | Plaintext | Testo cifrato | Ciphertext | CIA | Riservatezza | Confidentiality | Crittografia | Chiave | Cifrario a Sostituzione | Trasposizione (cifrario a ) | Cifrario di Cesare | Cifrario di Vigenère | Algoritmo di cifratura | Chiave di cifratura | Integrità | Availability | Autenticazione | Autorizzazione | Accountability | AAA | Account | Username | Password | Passphrase | Identificazione | Non ripudiabilità | Session Key | Chiave condivisa | Shared key | Crittografia simmetrica | DES | Operatore XOR | RSA | Operatore MOD | AES | Crittografia asimmetrica | Chiave pubblica | Chiave privata | PKI | KDC | Autenticazione con crittografia asimmetrica | Hash | Funzione di hash | Digest | Impronta | Fingerprint | Message Authentication Code | MAC | Certification Authority | CA | Autorità di certificazione | Certificato Digitale | Firma digitale | Attacco Replay | Attacco Brute Force | Schema "sfida/risposta" | Schema challenge/response | Nonce | Sniffing | Sniffer | Wireshark | Man In The Middle | MITM | Spoofing | Phishing | PEC | SPID | CNS | pdf | p7m | XML | Chiave di sessione | Firma digitalizzata | RADIUS | TACACS+ | Kerberos (non svogere le definizioni in rosso)

Ordinato per Ultimo aggiornamento crescente Ordina cronologicamente per: Ultimo aggiornamento

Accountability | |||

|---|---|---|---|

RSA | |||

|---|---|---|---|

RSA è l'acronimo delle iniziali dei nomi di tre inventori di un famoso algoritmo di cifratura asimmetrica. L'RSA si basa sull’uso di due chiavi distinte generate in modo che sia praticamente impossibile ricavare una dall’altra. Le due chiavi, dette chiave pubblica e chiave privata, servono una per cifrare e l'altra per decifrare il messaggio. | |||

Attacco Replay | |||

|---|---|---|---|

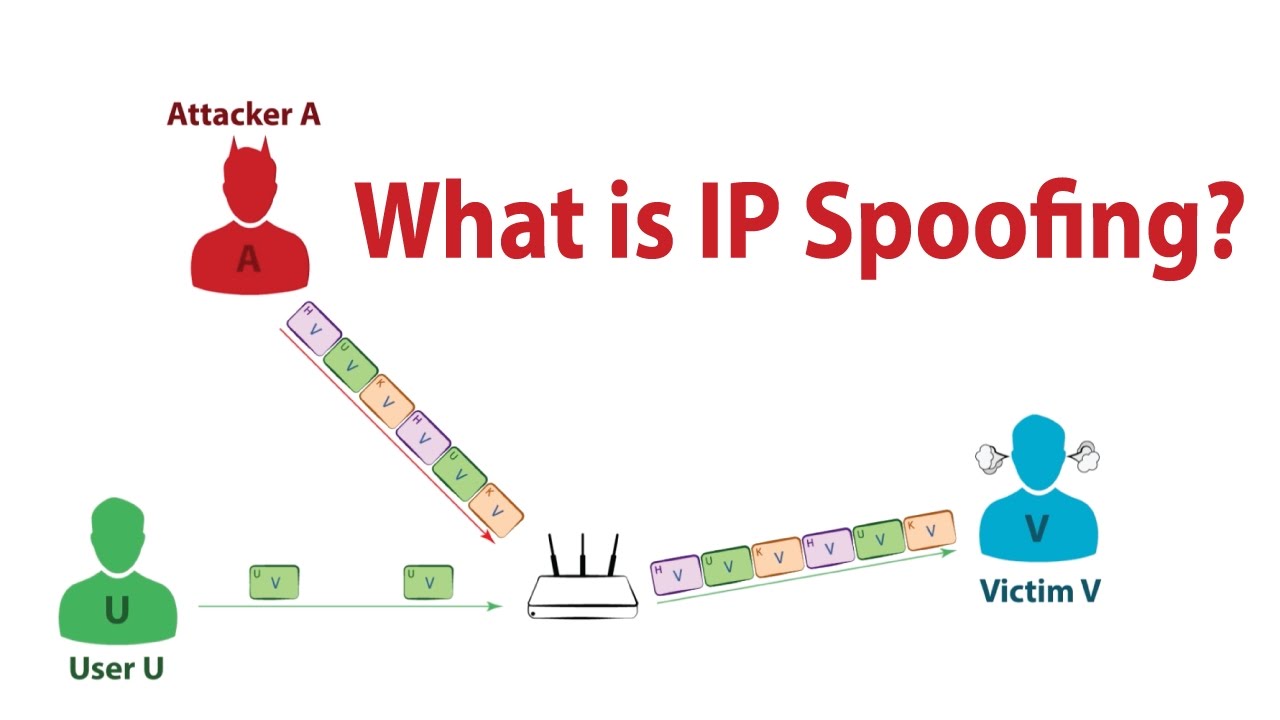

L'attacco replay prende di mira i meccanismi di autenticazione sniffando le credenziali di autenticazione inviate da un host, per poi riutilizzarle in una successiva comunicazione verso lo stesso destinatario, con un tipico spoofing di identità. | |||

AAA | |||

|---|---|---|---|

Sigla per Authentication Authorization Accountability Esistono server AAA; il loro servizio è quello di:

Esempi di server AAA sono i server RADIUS e i server TACACS+ | |||

Confidentiality | |||

|---|---|---|---|

Sinonimo di Riservatezza, è una caratteristica fondamentale della sicurezza delle comunicazioni e fa parte della triade "CIA". Una comunicazione è riservata (confidenziale) se risulta comprensibile solo al destinatario; se anche venisse intercettata non consentirebbe all'hacker di comprendere l'informazione trasportata. | |||

Cifrario di Cesare | |||

|---|---|---|---|

Algoritmo di crittografia a sostituzione, si dice ideato da Giulio Cesare; si basa sulla scelta di una chiave numerica (N): ogni lettera in chiaro viene sostituita con quella situata dopo N posizioni. Scegliendo come chiave 13 il carattere crittografato risulta 13 caratteri avanti rispetto al carattere in chiaro; se si arriva alla Z si ricomincia dalla A, circolarmente.

| |||

Cifrario a Sostituzione | |||

|---|---|---|---|

Il cifrario a sostituzione è un metodo di cifratura in cui ogni carattere del testo in chiaro è sostituito con un altro carattere, secondo uno schema regolare (algoritmo di cifratura). Il destinatario inverte il processo per decifrare il testo originario. Uno dei più famosi è il cifrario di Cesare. | |||

Cifrario a Trasposizione | |||

|---|---|---|---|

Il Cifrario a Trasposizione è una tecnica crittografica in cui i caratteri del testo vengono rimescolati con una permutazione degli elementi, mantenendone così la frequenza. Un esempio è il seguente: mittente e destinatario si accordano su una chiave segreta condivisa. Il mittente scrive un testo in una matrice (con righe e colonne) avente tante colonne quante sono le lettere della chiave e tante righe fino a contenere il testo, con eventuale riempimento dell'ultima riga; il testo viene poi spedito per colonne, riordinate in base all'ordine alfabetico della chiave. Il destinatario, usando la chiave, ricostruisce il messaggio individuando le colonne e riordinandole. | |||

Algoritmo di cifratura | ||||

|---|---|---|---|---|

L'algoritmo di cifratura prende un testo generico (plain-text) e lo converte in una forma indecifrabile (cipher-text) per un osservatore esterno; per operare l'algoritmo ha bisogno di una chiave (è parametro dell'algoritmo). L'operazione di de-cifratura avviene: nella crittografia simmetrica con la medesima chiave della cifratura, nella crittografia asimmetrica con una chiave diversa. In figura uno schema di cifratura simmetrica:

| ||||