Integrità | ||

|---|---|---|

L'integrità di un messaggio è la proprietà che il messaggio non sia stato alterato durante la comunicazione. Un messaggio è integro all'arrivo se coincide con quanto è stato inviato. L'integrità può essere compromessa per gli errori e i disturbi nella comunicazione, oppure intenzionalmente per attività di hacker. L'integrità viene assicurata associando al messaggio un codice di pochi byte (2÷64 tipicamente) calcolato attraverso un algoritmo; tale codice prende il nome, a seconda dei casi, di: checksum, CRC, hash, MAC, ... Questo codice viene spedito insieme al messaggio e ricalcolato a destinazione; se questi due valori non coincidono significa che il contenuto non è conforme all'originale inviato. | ||

KDC | ||

|---|---|---|

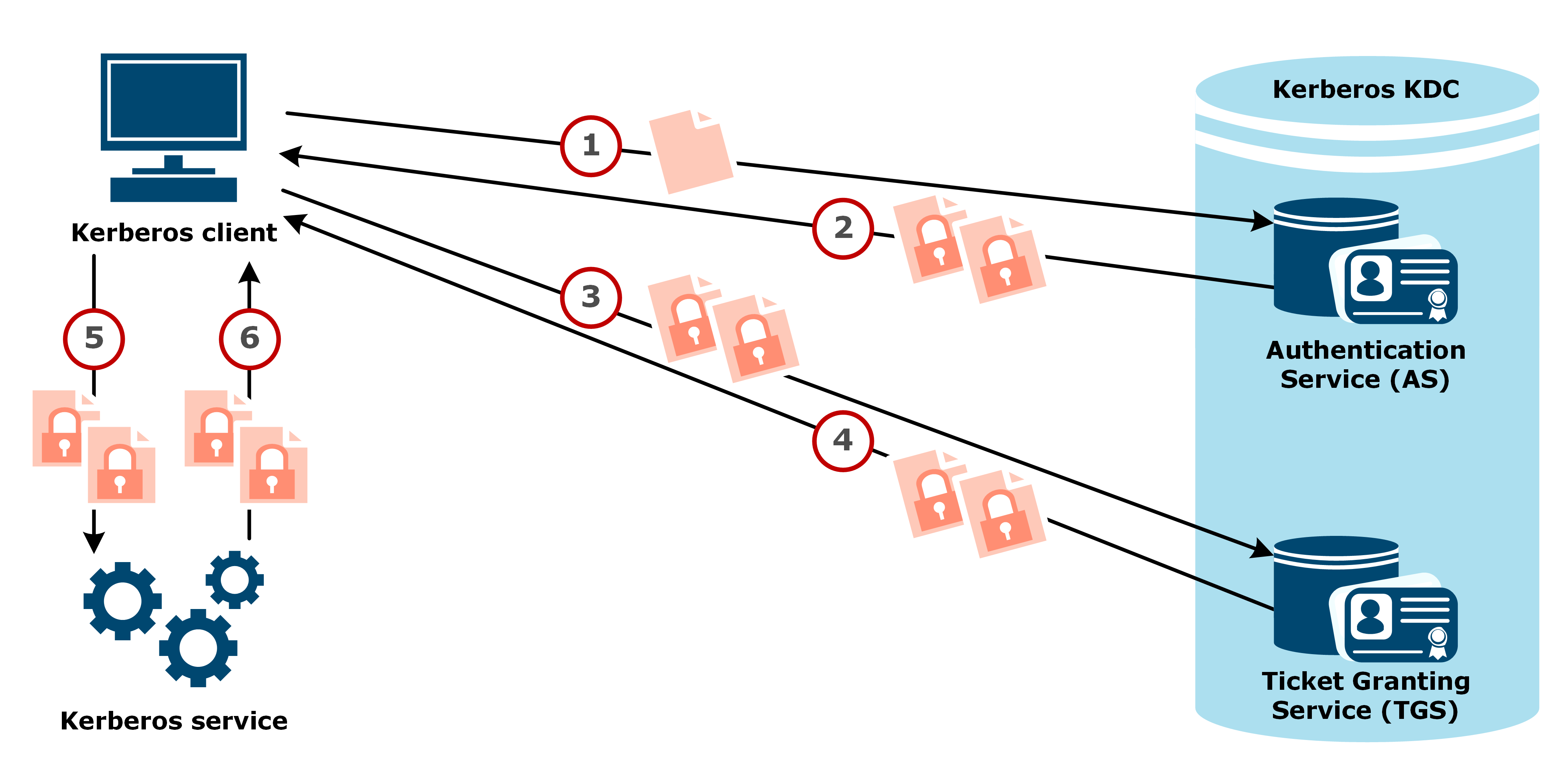

Il KDC è un server che condivide una chiave simmetrica con ognuno degli utenti registrati; pertanto è in grado di comunicare in segretezza con ciascuno di essi. Supponendo che A e B siano due utenti registrati presso il KDC e che KA e KB siano le rispettive memorizzate nel KDC, la procedura che consente ad A e B di comunicare in segretezza è:

nella figura uno schema con KDC utilizzato da Kerberos

| ||

MAC | ||

|---|---|---|

MAC è un acronimo che significa: Message Authentication Code | ||

Man In The Middle | ||

|---|---|---|

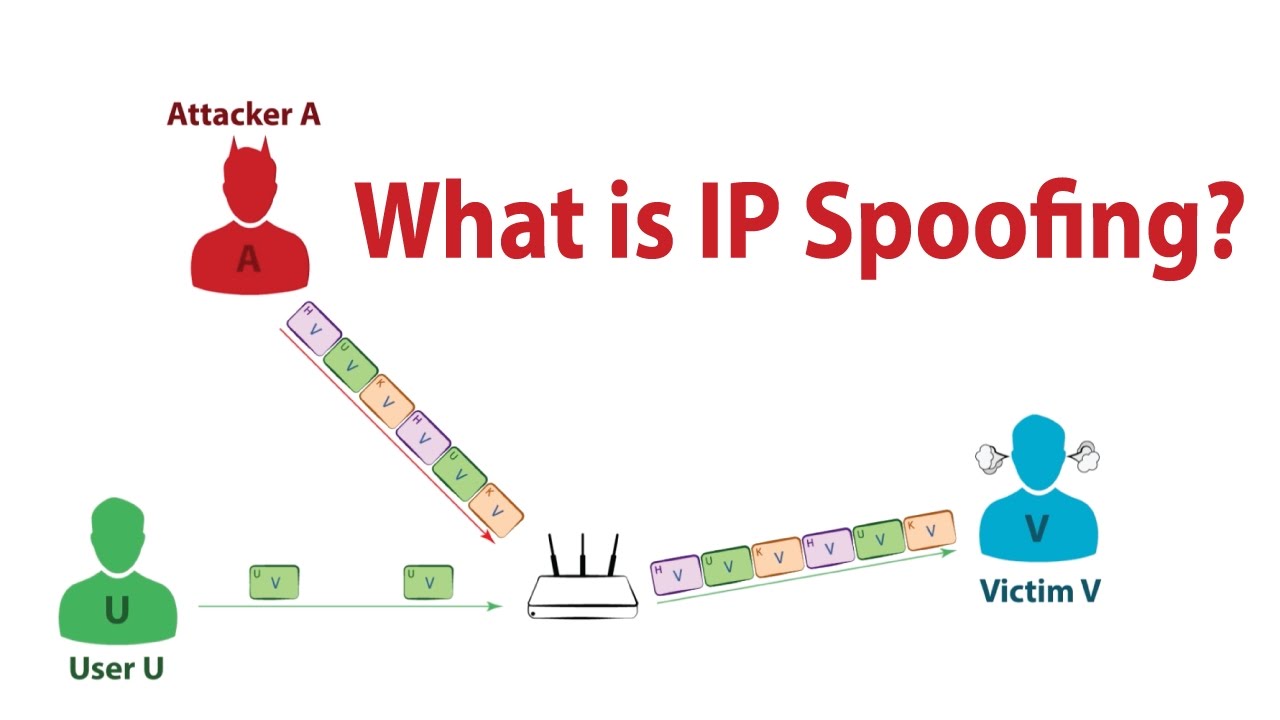

Man in the middle è un attacco dove una terza persona (l'uomo nel mezzo), tramite spoofing, segretamente si inserisce tra la comunicazione di due parti, entrambe ignare di non essere in contatto diretto. | ||

Message Authentication Code | ||

|---|---|---|

Siglato con MAC è un sinonimo di hash | ||

MITM | ||

|---|---|---|

Sigla per Man In The Middle | ||

Nonce | ||

|---|---|---|

Number once (numero che viene utilizzato una sola volta e non può essere ripetuto); ampiamente utilizzato nello schema challenge & response. | ||

operatore XOR | ||

|---|---|---|

Passphrase | ||

|---|---|---|

Consiste in una password più efficace, perchè si tratta di un insieme di frasi che si utilizzano nella fase di autenticazione a un servizio/sistema/risorsa. Essendo un insieme di frasi risulta più difficile da violare.

| ||

Password | ||

|---|---|---|

La password è una parola segreta che l'utente deve digitare nella fase di autenticazione a un servizio/sistema/risorsa; è quasi sempre accompagnata dalla username. Oggi si parla anche di passphrase come miglioramento della sicurezza. | ||

Phishing | ||

|---|---|---|

E’ un particolare tipo di truffa che cerca di ingannare gli utenti con tentativi di spoofing su Internet; fa pervenire agli utenti messaggi (tipicamente via email) spacciate come provenienti da mittenti affidabili (banche, uffici pubblici ecc.) chiedendo di fornire informazioni riservate (tipicamente username e password) direttamente all'utente; per questo motivo è definito social engineering. Un attacco di phishing supera tutte le barriere e i filtri della Cybersecurity; ci si difende con la formazione culturale informatica del personale. | ||

PKI | ||

|---|---|---|

Semplificando un po' potremmo dire che una PKI è l'insieme delle Certification Authority, ovvero una struttura che mantiene, aggiorna, verifica e garantisce le chiavi pubbliche di vari soggetti/imprese. in figura un dettaglio della struttura reale di una PKI

| ||

Plaintext | ||

|---|---|---|

Testo in chiaro o Plaintext è il messaggio originale senza alcuna cifratura, comprensibile e leggibile da chiunque.

| ||

RADIUS | ||

|---|---|---|

RADIUS ovvero (Remote Authentication Dial-In User Service), eseguito nel livello di applicazione ha la possibilità di utilizzare 2 protocolli differenti udp e tcp, spesso, è utilizzato dagli ISP (fornitore di servizi Internet) e dalle aziende per gestire l'accesso a Internet o reti interne, reti wireless e servizi integrati di posta elettronica. Le reti che comprendono RADIUS solitamente contengono un componente client RADIUS che comunica con il server RADIUS.

| ||

Riservatezza | ||

|---|---|---|

Traduzione italiana di Confidentiality | ||

RSA | ||

|---|---|---|

RSA è l'acronimo delle iniziali dei nomi di tre inventori di un famoso algoritmo di cifratura asimmetrica. L'RSA si basa sull’uso di due chiavi distinte generate in modo che sia praticamente impossibile ricavare una dall’altra. Le due chiavi, dette chiave pubblica e chiave privata, servono una per cifrare e l'altra per decifrare il messaggio. | ||

Schema "sfida/risposta" | ||

|---|---|---|

Traduzione italiana per la tecnica "Challenge/Response" | ||

Schema challenge/response | ||

|---|---|---|

Lo schema challenge/response serve a garantire l'autenticazione. Consiste in una serie di passaggi:

Tale schema prevede che la password sia condivisa. Con questo schema si evita l'attacco replay. | ||

Session Key | ||

|---|---|---|

La session key è una chiave simmetrica monouso che cambia ad ogni sessione (comunicazione) tra client e server, o tra una coppia di utenti. Viene generata casualmente a ogni sessione e inviata all'altro lato della comunicazione. Per impedire l'intercettazione e eventuale decodifica della chiave di sessione, lo scambio avviene in modo sicuro attraverso l'utilizzo della crittografia asimmetrica. | ||

Shared key | ||

|---|---|---|

Chiave segreta condivisa tra due utenti che devono comunicare in maniera sicura utilizzando un algoritmo di crittografia a chiave simmetrica. | ||

Sicurezza informatica | ||

|---|---|---|

Sinonimo di CyberSecurity | ||

Sniffer | ||

|---|---|---|

Sniffing | ||

|---|---|---|

Lo sniffing è l’attività di intercettazione dei dati in tempo reale tramite software specifici - sniffer - caricati su apparati che rimangono nascosti durante la comunicazione fra due host. | ||

Testo cifrato | ||

|---|---|---|

Traduzione per ciphertext | ||

Testo in chiaro | ||

|---|---|---|

Traduzione italiana di plaintext | ||

Wireshark | ||

|---|---|---|

In informatica e telecomunicazioni Wireshark è un software per analisi di protocollo o packet sniffer utilizzato per la soluzione di problemi di rete, per l'analisi e lo sviluppo di software di comunicazione e per la didattica, possedendo tutte le caratteristiche di un analizzatore di protocollo standard. | ||