Crittografia simmetrica | ||

|---|---|---|

La Crittografia simmetrica utilizza algoritmi a chiave simmetrica per cifrare e decifrare messaggi; la chiave è la stessa per entrambe le operazioni, da cui l'attributo "simmetrica". | ||

Crittografia | ||

|---|---|---|

La crittografia ("scrittura nascosta" in greco) altera (cifra) il messaggio tra due utenti in modo tale che esso risulti incomprensibile ad un soggetto terzo che intercetti il messaggio; garantisce pertanto la riservatezza del messaggio.

| ||

Crittografia asimmetrica | ||

|---|---|---|

La crittografia asimmetrica utilizza una coppia di chiavi: con una si cifra, solo con l'altra si decifra; i ruoli si possono invertire; pur conoscendo una chiave non è praticamente possibile dedurre l'altra. E' usatissima nella Cybersecurity, ad esempio nello scambio delle chiavi di sessione. In molti contesti le due chiavi prendono il nome rispettivamente di chiave privata e di chiave pubblica; in questo modo è consentita la distribuzione a tutti della chiave pubblica di un soggetto, che dovrà tenere segreta la propria chiave privata; in questo modo si possono implementare riservatezza e autenticazione. La crittografia asimmetrica potremmo dire che è più "sicura" rispetto alla crittografia simmetrica, ma è decisamente più lenta. In figura l'utilizzo della crittografia asimmetrica per scambiare messaggi riservati:

| ||

KDC | ||

|---|---|---|

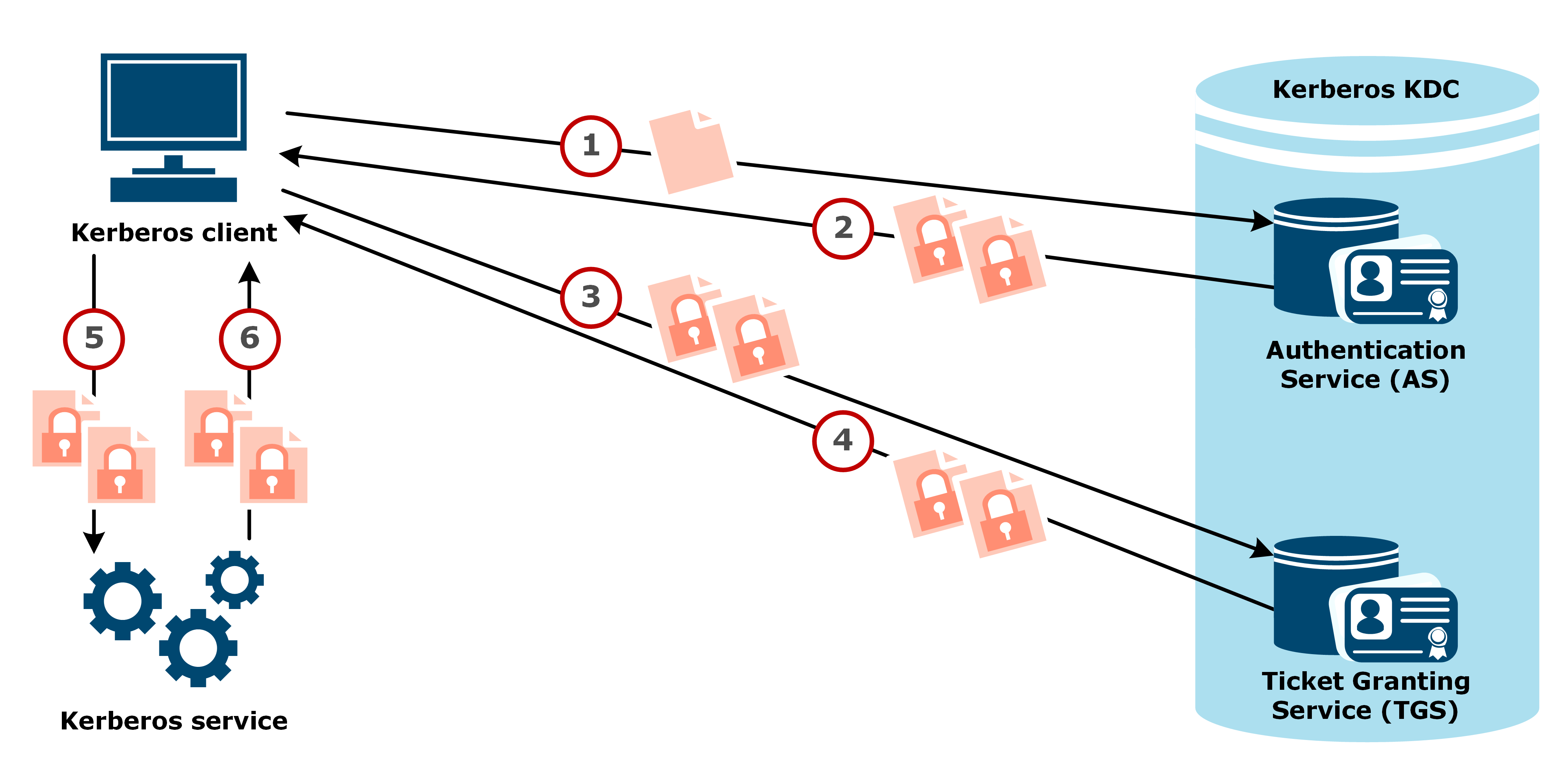

Il KDC è un server che condivide una chiave simmetrica con ognuno degli utenti registrati; pertanto è in grado di comunicare in segretezza con ciascuno di essi. Supponendo che A e B siano due utenti registrati presso il KDC e che KA e KB siano le rispettive memorizzate nel KDC, la procedura che consente ad A e B di comunicare in segretezza è:

nella figura uno schema con KDC utilizzato da Kerberos

| ||

Sniffer | ||

|---|---|---|

Chiave di cifratura | ||

|---|---|---|

Una chiave di cifratura è un‘informazione usata come parametro in un algoritmo di cifratura per alterare i dati trasmessi in modo tale da renderli incomprensibili a occhi indiscreti (a meno che non si abbia la chiave)

| ||

Phishing | ||

|---|---|---|

E’ un particolare tipo di truffa che cerca di ingannare gli utenti con tentativi di spoofing su Internet; fa pervenire agli utenti messaggi (tipicamente via email) spacciate come provenienti da mittenti affidabili (banche, uffici pubblici ecc.) chiedendo di fornire informazioni riservate (tipicamente username e password) direttamente all'utente; per questo motivo è definito social engineering. Un attacco di phishing supera tutte le barriere e i filtri della Cybersecurity; ci si difende con la formazione culturale informatica del personale. | ||

Availability | ||

|---|---|---|

Una delle delle caratteristiche della triade CIA, tradotta come Disponibilità; si riferisce alla possibilità di accedere a un servizio o a una risorsa. Un provider (fornitore) di un servizio, qualunque esso sia, deve garantire una certa disponibilità di tale servizio e, se questa viene meno, deve pagare per la mancata erogazione. La Availability si misura normalmente in percentuale, considerando ideale il 100%. Sono famosi i "cinque 9", ovvero 99,999%, tradotto in tempo significa che il servizio può essere "down" al massimo 5 minuti all'anno. | ||

Account | ||

|---|---|---|

Account - o per meglio dire: account utente - è sinonimo di "utenza informatica". Come nella realtà ci si registra presso un servizio con una utenza, così nei sistemi informatici ci si registra presso un server o un sistema con un account; in questo modo si ottiene l'accesso a risorse/dati/servizi/... Nel gergo comune si associa al termine account la coppia username+password, che costituiscono di fatto le credenziali più diffuse di un account. Quando un utente tenta di entrare in un servizio col proprio account, si sta realizzando il processo di autenticazione; successivamente l'utente avrà l'autorizzazione a usufruire di particolari dati/servizi/risorse/... e la sua attività sarà tracciata mediante meccanismi di accountability. Non è sempre vero che un account sia associato ad una persona fisica; è tipico nei sistemi operativi sentir parlare di "account di sistema", associati a particolari processi dell'OS.

| ||

Sniffing | ||

|---|---|---|

Lo sniffing è l’attività di intercettazione dei dati in tempo reale tramite software specifici - sniffer - caricati su apparati che rimangono nascosti durante la comunicazione fra due host. | ||

Cifrario di Vigenère | ||

|---|---|---|

Il cifrario di Vigenère è un metodo di cifratura che si può considerare una generalizzazione del cifrario di Cesare. Invece di spostare sempre dello stesso numero di posti la lettera da cifrare, questa viene spostata di un numero di posti variabile da carattere a carattere, determinato in base a una parola chiave che è da scrivere reiteratamente sotto il messaggio. | ||

Autenticazione con crittografia asimmetrica | ||

|---|---|---|

Un qualunque elemento crittografato con la chiave privata del mittente può essere decodificato solo la sua chiave pubblica (non esistono altri metodi per decifrarlo); questo è un modo per autenticare il mittente, e per implementare anche la non-ripudiabilità. Tale autenticazione si usa in molte applicazioni crittografiche, tra cui la firma digitale. | ||

Man In The Middle | ||

|---|---|---|

Man in the middle è un attacco dove una terza persona (l'uomo nel mezzo), tramite spoofing, segretamente si inserisce tra la comunicazione di due parti, entrambe ignare di non essere in contatto diretto. | ||

Ciphertext | ||

|---|---|---|

Ciphertext è il prodotto di un algoritmo di cifratura sul testo in chiaro, operazione effettuata con una "chiave". Il Ciphertext risulta illeggibile e non decodificabile da qualsiasi persona o computer sprovvisto della chiave.

| ||

Certification Authority | ||

|---|---|---|

La CA (Certification Authority), è un ente abilitato ad emettere un Certificato Digitale attraverso una procedura che segue standard internazionali.

| ||

Plaintext | ||

|---|---|---|

Testo in chiaro o Plaintext è il messaggio originale senza alcuna cifratura, comprensibile e leggibile da chiunque.

| ||

Session Key | ||

|---|---|---|

La session key è una chiave simmetrica monouso che cambia ad ogni sessione (comunicazione) tra client e server, o tra una coppia di utenti. Viene generata casualmente a ogni sessione e inviata all'altro lato della comunicazione. Per impedire l'intercettazione e eventuale decodifica della chiave di sessione, lo scambio avviene in modo sicuro attraverso l'utilizzo della crittografia asimmetrica. | ||

Schema challenge/response | ||

|---|---|---|

Lo schema challenge/response serve a garantire l'autenticazione. Consiste in una serie di passaggi:

Tale schema prevede che la password sia condivisa. Con questo schema si evita l'attacco replay. | ||

Cybersecurity | ||

|---|---|---|

La Cybersecurity (=sicurezza informatica) studia i problemi e cerca soluzioni relativamente alla sicurezza in ambito ICT; produce strumenti e tecnologie con l'intento di proteggere i sistemi informatici da attacchi indesiderati che compromettano Riservatezza, Integrità e Disponibilità di dati/risorse/servizi/sistemi.

| ||

Sicurezza informatica | ||

|---|---|---|

Sinonimo di CyberSecurity | ||

Firma digitalizzata | ||

|---|---|---|

La firma digitalizzata non è da confondersi con la firma digitale e consiste nella scansione tramite un tablet della firma manuale

| ||

Chiave | ||

|---|---|---|

Un locale può essere protetto da una serratura che ne consente l'apertura a patto di possedere la giusta chiave, che risulta l'unico modo per accedere al locale e va custodita con attenzione affinché non venga rubata. Sfruttando questa analogia, in ambito cybersecurity la chiave è genericamente un elemento che consente l'accesso a una risorsa/sistema/servizio; la password è un esempio banale di chiave di accesso, ma più spesso la chiave è intesa come una stringa di bit usata come parametro in un algoritmo di (de)cifratura. La chiave deve essere segreta e accessibile solo a chi è autorizzato. | ||

CIA | ||

|---|---|---|

Sigla che sta per Confidentiality Integrity Availability, le tre caratteristiche di una comunicazione sicura. | ||

Chiave di sessione | ||

|---|---|---|

Traduzione dell'inglese Session Key | ||

Testo cifrato | ||

|---|---|---|

Traduzione per ciphertext | ||

Message Authentication Code | ||

|---|---|---|

Siglato con MAC è un sinonimo di hash | ||

Impronta | ||

|---|---|---|

Si usa nella locuzione "impronta di un messaggio" ed è sinonimo di hash | ||

Fingerprint | ||

|---|---|---|

In inglese è l'impronta digitale; si utilizza come sinonimo di hash | ||

Digest | ||

|---|---|---|

Sinonimo di hash, o codice di hash | ||

Schema "sfida/risposta" | ||

|---|---|---|

Traduzione italiana per la tecnica "Challenge/Response" | ||

Autorità di certificazione | ||

|---|---|---|

Traduzione italiana per Certification Authority (CA) | ||

Chiave condivisa | ||

|---|---|---|

Traduzione italiana di Shared Key | ||

Riservatezza | ||

|---|---|---|

Traduzione italiana di Confidentiality | ||

Testo in chiaro | ||

|---|---|---|

Traduzione italiana di plaintext | ||

MITM | ||

|---|---|---|

Sigla per Man In The Middle | ||

MAC | ||

|---|---|---|

MAC è un acronimo che significa: Message Authentication Code | ||

CA | ||

|---|---|---|